暗恋对象主动给你发讯息了,但是诈骗网站

一觉醒来,我发现自己错过了很多。

上周末晚上,有几个不懂规矩的新手司机在游民的颜落粉丝群里飙车时超速,被恭候已久的群主当场拿下,当时我还没觉得有什么不对劲,唯一的遗憾可能就是自己来晚了。

直到第二天早上,我才意识到问题的严重性——列表里几乎所有群都是一片哀鸿遍野,群友们正声泪俱下地问候骗子的亲妈。

原来在我闷头大睡的时候,一场场“人间喜剧”已经拉开了序幕。

一夜社死

从上周日晚到本周一凌晨,QQ上发生了一次大规模盗号,惨遭毒手的账号会无差别地向列表里的好友、QQ群发送带着可疑链接的美女图片。

大概这么个意思

据亲历者描述,场面一度非常壮观,只可惜我自己没能亲眼目睹,醒来后只剩下了一条条撤回的消息提醒我错过了多么精彩的一个晚上。

而对于那些受害者来说,这是痛苦而漫长的一晚,即便有些网友没多久就夺回了账号的控制权,但仍然免不了社死,还要顶着列表里亲友们的白眼,洗刷自己身上的冤屈。

首当其冲的是各位学生党,在诸多同学、老师面前被公开处刑,一句“被盗号了”在死气沉沉的群聊中显得那么苍白。

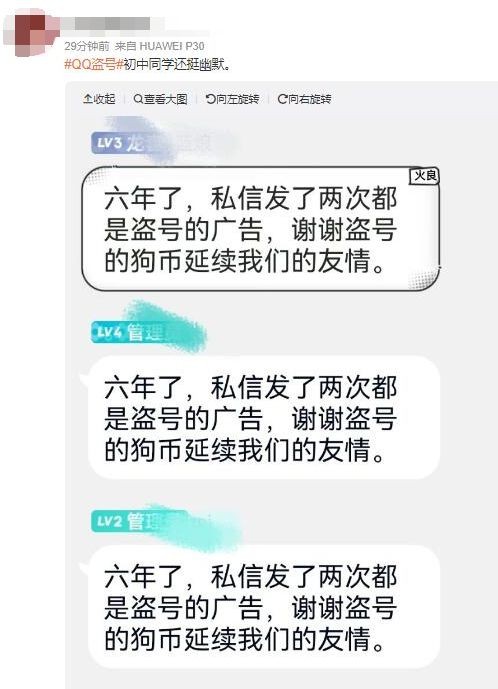

而对于久别校园的社会人来说,列表里多年没有联系的老友,竟然以这种方式重新搭上了线。

许多网友们潜伏已久的暗恋,也在此刻以一种荒谬的新形势迈出了的第一步——也可能是最后一步。

而那些被盗号网友们转发的美女图片是在是太过简陋,只是一张美女图片上面P上一串网址而已。恍惚之间,仿佛一切都回到了十几年前,互联网遍布钓鱼网站,一不小心QQ就没了的时代,爷的青春回来了。

不过也正因它的构图简单粗暴、易于模仿,才成了成了网友们整活的二创对象。

这口黑锅谁来背?

此次盗号风波发生之前,恰巧网络上刚刚爆发过一场超星学习通疑似数据泄露的风波,虽然学习通官方一口咬定所谓的泄密纯属子虚乌有,但这并没能打消众多网友的疑虑。

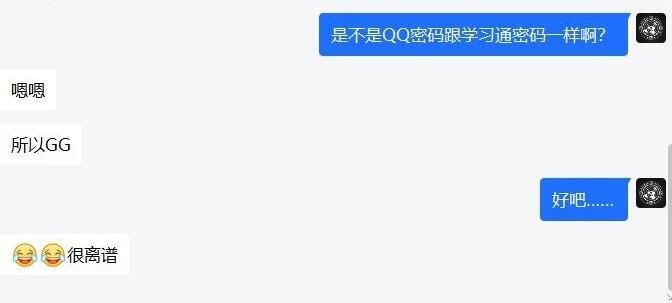

因此这次QQ大规模盗号发生后,一些用学习通上过网课的受害者开始进行有端联想,认为是它们泄露的用户信息被不法分子用来撞库。

所谓撞库,简单来讲就是用大量已经泄露的某平台账号密码去尝试登陆其他平台,赌的就是有用户为了图省事而在不同的平台使用同样的密码。

在受到怀疑之后,学习通秉承一贯的嘴硬作风,再次发表声明表示与我无关,并且不出所料地越描越黑了。

虽然学习通跟这件事没什么关系,不过这个表态实在是......

反倒是有被盗号的网友现身说法帮学习通洗清了嫌疑,称自己的账号不可能被撞库,因为他每个平台都使用不同的密码,并且都是混杂了大小写字母、数字和符号的复杂字符串,除非这帮不法分子能够手搓一个量子计算机出来,否则绝不可能靠撞库破解自己的密码,问题更可能出在QQ本身的漏洞上。

另外一种听起来很高端的说法是有黑客用技术手段绕过了登陆,直接通过腾讯的服务器将带有诈骗网站地址的图片发过去了,这种说法也能解释网友们反应的没有异常登陆,骗子一边发图自己一边道歉的魔幻场景,只是这种假说在技术上太过高端,听起来很玄学。

也有些游戏玩家推测是因为自己在网吧扫码登陆wegame时,二维码被恶意程序替换了,有些网友发现登陆游戏账号时跳转到了“QQ手表”的页面,重新扫码登陆后才出了问题。

网友上传的视频中,二维码会出现异样的闪烁

根据后来腾讯官方发布的公告,这也是最贴近实际情况的一种说法。

事发后的第二天中午,腾讯发布了一份公告说明事故原因主要是用户扫描了伪造的二维码,给了不法分子以可乘之机。

简而言之,是“用户使用不当”的问题。

用户有错,腾讯无罪?

虽然原因是说明白了,但网友们并没有就此停止对腾讯的讨伐——就算用户扫描了伪造的二维码,你腾讯就真的连1%的责任都没有吗?

如果说让用户识别钓鱼网站的链接还有一些可能性,那么让大家用肉眼去识别二维码就完全是强人所难了,毕竟这堆意义不明的黑方块本身就是给机器看的,不拿手机扫一下根本无法判断是否安全,而你拿手机一扫,说不定号就寄了。

对一个普通用户来说,不扫描来路不明的二维码几乎就是能做的一切了,如果网友们反馈的二维码被恶意软件替换的情况属实,那没被盗号只能说是运气好。

而这个问题能否通过技术手段避免呢?如果大家有过扫错码的经历,比如不小心用微信扫了支付宝的二维码,就知道扫码时软件不仅可以识别二维码是否来源于自家app,甚至可以跳转到下载对应app的页面。因此在技术上,当被识别的二维码要跳转到未知来源的网址时,在一个中转页面警告用户即将打开一个不明链接的功能是可以实现的。

至少微信屏蔽快手、知乎等外部链接的时候,就对用户的安全非常上心(狗头

除了在扫码流程上的安全漏洞,被盗号的网友在申诉时也颇为憋屈。在腾讯的申诉页面上,要想向企鹅大人喊冤,先要承认自己用QQ做了违法乱纪的事,一番签字画押才能进行申诉。这让那些在几个小时中经历了盗号、社死后本就憋着一肚子火的网友变得更加暴躁。

并且根据腾讯的说法,事发第二天凌晨就已经开始解封因此事被冻结的账户,但仍然不断有用户反应自己的账号迟迟没有解封。

与向腾讯申诉或者肉眼识别二维码成分的高难度相反,如果你知道“一码杀”或是“扫码杀”这些电信诈骗的黑话,就不难在网上找到一些“技术交流”的帖子。只是它们大多就像十几年前的外挂广告一样,只留下一串联系方式,至于这背后究竟是热衷于“传道受业解惑”的不法分子,还是另一个布置好的圈套,我们就不得而知了。

闲鱼也能搜到相关内容

账号的安全性取决于整个链条中最薄弱的那一环,即便腾讯在软件本身上有各种账号保护功能,也曾标榜自己的服务器安全如何固若金汤,最终还是因为一个不起眼的二维码功亏一篑。

如今一张伪造过的二维码就能将腾讯层层设防的QQ安全系统轻松干碎,这和当年那个“为了保护用户隐私”而对第三方链接严防死守的腾讯,真的是同一家公司吗?